Ative no cPanel a proteção contra ataques de força bruta

Brute Force (força bruta) é um método de ataque (hacking) que envolve o uso de um sistema automatizado para descobrir a senha do seu servidor web e de outros serviços. A cPanel desenvolveu o cPHulk para fornecer proteção contra ataques deste tipo.

Ativar o cPHulk é simples e as configurações padrões já devem ajudar a proteger o seu servidor. Segue abaixo um pequeno tutorial que ensina a habilitá-lo e o que significa cada opção.

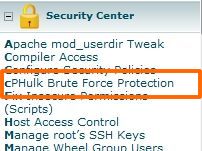

1) Para começar, estando logado no WHM como root, no clique no menu Security Center e depois em cPHulk Brute Force Protection.

2) Na tela que surgir, clique em Enable.

A guia Configuration Settings já vem configurada com as opções mais comuns, mas você poderá modificá-las. Segue abaixo o que significa cada opção.

IP Based Brute Force Protection Period in minutes:aqui é para definir o número de minutos que você gostaria de bloquear um endereço IP remoto quando se atinge o limite de erros.

Brute Force Protection Period in minutes:você define o número de minutos que gostaria de bloquear uma conta quando se atinge o limite de erros. Tenha cuidado ao definir esse limite pois o resultado final é para impedir que alguém acesse essa conta, até mesmo o usuário a quem ela pertence.

Maximum Failures By Account:define o limite máximo de erros para cada conta.Maximum Failures Per IP: define o limite máximo de erros para cada endereço IP.

Maximum Failures Per IP before IP is blocked for two week period: você pode definir o limite máximo de erros para que o endereço IP seja bloqueado por um período de 2 semanas.

Send a notification upon successful root login when the IP is not whitelisted: marque a caixa se você quer receber notificações quando o root efetuar login através de IP não pertencente White List (lista branca).

Extend account lockout time upon additional authentication failures: marque a caixa se você desejar aumentar o tempo de bloqueio para cada falha adicional além do limite.

Send notification when brute force user is detected: marque esta caixa se você quer receber notificações quando um ataque de força bruta é detectado. Essa opção poderá gerar uma grande quantidade de e-mails, mas pode ser interessante para acompanhar o funcionamento do cPHulk.

3) Clique em Save.

Pronto, o cPHulk já está configurado e protegendo o seu servidor!

Observação: Por padrão, a opção UseDNS está habilitada no arquivo de configuração do servidor SSH. UseDNS envia o nome do host para o PAM para autenticação da sessão do SSH. O cPHulk também solicita informações de autenticação do PAM para determinar se uma tentativa de login é um ataque de força bruta. Um problema surge quando o recurso Whit List do cPHulk está em uso e o UseDNS está ativado, permitindo ao invasor falsificar um registro de ponteiro DNS para representar um nome de host confiável. Isto irá permitir ao invasor tentativas ilimitadas de login, permitindo um ataque de força bruta. Portanto, UseDNS é desativado se cPHulk está ativado.